Obsah:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:21.

- Naposledy změněno 2025-01-23 14:38.

Řízení přístupu je mechanismus v oblasti fyzického zabezpečení a zabezpečení informací, který omezuje anonymní přístup/přístup ke zdrojům organizace nebo zeměpisné oblasti. Akt přístupu může znamenat konzumaci, vstup nebo použití. Oprávnění k přístupu ke zdroji se nazývá autorizace.

Fyzická bezpečnost

Kontrolu geografického přístupu může vymáhat personál (např. Pohraniční stráž, vyhazovač, kontrolor jízdenek) nebo zařízení, jako je turniket (přepážková brána). Řízení přístupu v přísném smyslu (samotný fyzický přístup) je systém kontroly autorizované přítomnosti, viz např. Kontrolér jízdenek (doprava). Dalším příkladem je výstupní kontrola, např. obchodu (pokladny) nebo země. [cit] Termín řízení přístupu se týká praxe omezování vstupu do nemovitosti, budovy nebo místnosti oprávněným osobám.

Informační bezpečnost

Elektronické řízení přístupu využívá počítače k řešení omezení mechanických zámků a klíčů. K výměně mechanických klíčů lze použít širokou škálu přihlašovacích údajů. Elektronický systém řízení přístupu poskytuje přístup na základě předložených pověření. Když je přístup udělen, dveře se odemknou na předem stanovenou dobu a transakce se zaznamená. Když je přístup odmítnut, dveře zůstanou zamčené a pokus o přístup se zaznamená. Systém bude také monitorovat dveře a alarm, pokud jsou dveře násilně otevřeny nebo drženy otevřené příliš dlouho poté, co byly odemčeny.

Operace v řízení přístupu

Když je čtenář (zařízení) předložen pověření, čtečka odešle informace o pověření, obvykle číslo, na ovládací panel, vysoce spolehlivý procesor. Ovládací panel porovná číslo pověření se seznamem řízení přístupu, udělí nebo odmítne předložený požadavek a odešle protokol transakcí do databáze. Když je přístup odepřen na základě seznamu řízení přístupu, dveře zůstanou zamčené. Pokud existuje shoda mezi přihlašovacími údaji a seznamem řízení přístupu, ovládací panel aktivuje relé, které zase odemkne dveře. Ústředna také ignoruje signál otevření dveří, aby se zabránilo poplachu. Čtečka často poskytuje zpětnou vazbu, například blikající červená LED pro odepření přístupu a blikající zelená LED pro přístup povolený.

Faktory ověřování informací:

- něco, co uživatel ví, např. heslo, heslo nebo PIN

- něco, co má uživatel, například čipovou kartu nebo klíčenku

- něco, čím je uživatel, například otisk prstu, ověřený biometrickým měřením.

Pověření

Pověření je fyzický/hmatatelný předmět, kus znalostí nebo aspekt fyzické bytosti člověka, který umožňuje jednotlivci přístup k danému fyzickému zařízení nebo počítačovému informačnímu systému. Přihlašovací údaje mohou být obvykle něco, co člověk zná (například číslo nebo PIN), něco, co má (například přístupový odznak), co to je (například biometrická funkce) nebo nějaká kombinace těchto položek. Toto je známé jako vícefaktorové ověřování. Typickým přihlašovacím údajem je přístupová karta nebo klíčenka a novější software může také ze smartphonů uživatelů udělat přístupová zařízení.

Technologie karet:

Včetně magnetického proužku, čárového kódu, Wiegandu, blízkosti 125 kHz, 26bitového přejíždění karty, kontaktních čipových karet a bezkontaktních čipových karet. K dispozici jsou také klíčenky, které jsou kompaktnější než průkazy totožnosti, a připevňují se na kroužek na klíče. Biometrické technologie zahrnují otisk prstu, rozpoznávání obličeje, rozpoznávání duhovky, sken sítnice, hlas a geometrii ruky. Integrované biometrické technologie používané v novějších smartphonech lze také použít jako přihlašovací údaje ve spojení s přístupovým softwarem běžícím na mobilních zařízeních. Kromě starších tradičnějších technologií pro přístup ke kartám mají novější technologie, jako je NFC (Near Field Communication) a Bluetooth s nízkou spotřebou energie (BLE), také potenciál sdělovat přihlašovací údaje uživatelů čtečkám pro přístup do systému nebo budovy.

Komponenty: Různé součásti řídicího systému jsou:-

- Bodem řízení přístupu mohou být dveře, turniket, parkovací brána, výtah nebo jiná fyzická závora, kde udělení přístupu lze elektronicky ovládat.

- Přístupovým bodem jsou obvykle dveře.

- Dveře elektronického řízení přístupu mohou obsahovat několik prvků. Ve své nejzákladnější podobě je samostatný elektrický zámek. Zámek odemyká obsluha spínačem.

- Aby se to zautomatizovalo, zásah obsluhy je nahrazen čtečkou. Čtečkou může být klávesnice, kde se zadává kód, může to být čtečka karet nebo biometrická čtečka.

Topologie:

Převažující topologií kolem roku 2009 je rozbočovač a paprsek s ovládacím panelem jako rozbočovačem a čtečky jako paprsky. Funkce vyhledávání a ovládání jsou na ovládacím panelu. Paprsky komunikují prostřednictvím sériového připojení; obvykle RS-485. Někteří výrobci tlačí rozhodování na hranu umístěním ovladače ke dveřím. Řadiče mají povolenou IP a připojují se k hostiteli a databázi pomocí standardních sítí.

Typy čteček RDID:

- Základní (neinteligentní) čtečky: jednoduše načtěte číslo karty nebo PIN a přepošlete je na ovládací panel. V případě biometrické identifikace vydávají takové čtečky ID číslo uživatele. Pro přenos dat do ústředny se obvykle používá protokol Wiegand, ale jiné možnosti jako RS-232, RS-485 a Clock/Data nejsou neobvyklé. Toto je nejoblíbenější typ čteček řízení přístupu. Příklady takových čteček jsou RF Tiny od RFLOGICS, ProxPoint od HID a P300 od Farpointe Data.

- Polointeligentní čtečky: mají všechny vstupy a výstupy potřebné k ovládání dveřního hardwaru (zámek, dveřní kontakt, tlačítko ukončení), ale nerozhodují o přístupu. Když uživatel předloží kartu nebo zadá PIN, čtečka odešle informace hlavnímu ovladači a čeká na její odpověď. Pokud je připojení k hlavnímu řadiči přerušeno, přestanou takové čtečky fungovat nebo fungují ve zhoršeném režimu. Polointeligentní čtečky jsou obvykle připojeny k ústředně prostřednictvím sběrnice RS-485. Příklady takových čteček jsou InfoProx Lite IPL200 od CEM Systems a AP-510 od Apollo.

- Inteligentní čtečky: mají všechny vstupy a výstupy potřebné k ovládání dveřního hardwaru; mají také paměť a výpočetní výkon nezbytný k nezávislému rozhodování o přístupu. Stejně jako polointeligentní čtečky jsou připojeny k ústředně prostřednictvím sběrnice RS-485. Ovládací panel odesílá aktualizace konfigurace a načítá události ze čteček. Příklady takových čteček mohou být InfoProx IPO200 od CEM Systems a AP-500 od Apollo. K dispozici je také nová generace inteligentních čteček označovaná jako „IP čtečky“. Systémy s čtečkami IP obvykle nemají tradiční ovládací panely a čtečky komunikují přímo s počítačem, který funguje jako hostitel.

Bezpečnostní rizika:

Nejčastějším bezpečnostním rizikem vniknutí prostřednictvím systému řízení přístupu je prosté sledování legitimního uživatele dveřmi, což se označuje jako „zadek“. Oprávněný uživatel často podrží dveře útočníkovi. Toto riziko lze minimalizovat školením o povědomí uživatelů o zabezpečení.

Hlavní kategorie řízení přístupu jsou:

- Povinná kontrola přístupu

- Volitelné řízení přístupu

- Řízení přístupu na základě rolí

- Řízení přístupu na základě pravidel.

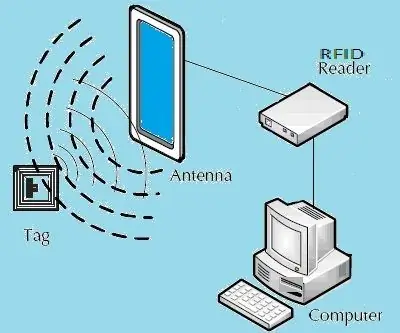

Krok 1: Technologie RFID

Def: Radiofrekvenční identifikace (RFID) je bezdrátové využití elektromagnetických polí k přenosu dat za účelem automatické identifikace a sledování značek připojených k objektům. Štítky obsahují elektronicky uložené informace.

RFID je technologie, která zahrnuje použití elektromagnetické nebo elektrostatické vazby v radiofrekvenční (RF) části elektromagnetického spektra k jedinečné identifikaci objektu, zvířete nebo osoby.

Rádiofrekvenční identifikační čtečka (čtečka RFID) je zařízení sloužící ke shromažďování informací ze štítku RFID, které slouží ke sledování jednotlivých objektů. Rádiové vlny se používají k přenosu dat ze štítku do čtečky.

Aplikace RFID:

- Značky pro sledování zvířat, vložené pod kůži, mohou mít velikost rýže.

- Štítky mohou mít šroubovací tvar pro identifikaci stromů nebo dřevěných předmětů.

- Kreditní karta ve tvaru pro použití v přístupových aplikacích.

- Štítky z tvrdého plastu proti krádeži připevněné ke zboží v obchodech jsou také štítky RFID.

- Těžké obdélníkové transpondéry 120 x 100 x 50 milimetrů se používají ke sledování přepravních kontejnerů nebo těžkých strojů, nákladních vozidel a železničních vozů.

- V zabezpečených laboratořích, vchodech do společností a veřejných budovách musí být kontrolována přístupová práva.

Signál:

Signál je nutný k probuzení nebo aktivaci štítku a je přenášen přes anténu. Samotný signál je forma energie, kterou lze použít k napájení značky. Transpondér je součástí tagu RFID, který převádí tuto rádiovou frekvenci na použitelný výkon a také odesílá a přijímá zprávy. Aplikace RFID pro přístup personálu obvykle používají k detekci odznaků systémy s nízkou frekvencí 135 KHz.

Požadavky na RFID:

- Čtečka, která je připojena (nebo integrována)

- Anténa, která vysílá rádiový signál

- Značka (nebo transpondér), která vrací signál s přidanými informacemi.

Čtečka RFID je obvykle připojena k počítači/systému třetích stran, který přijímá (a ukládá) události související s RFID a používá tyto události ke spouštění akcí. V bezpečnostním průmyslu může být tímto systémem systém řízení přístupu do budovy, v parkovacím průmyslu je to s největší pravděpodobností parkovací management nebo systém řízení přístupu vozidel. V knihovnách to může být systém správy knihoven.

Běžné problémy s RFID:

- Kolize čtečky:

- Srážka tagů.

Ke kolizi čtečky dochází, když se signály dvou nebo více čteček překrývají. Značka nemůže reagovat na simultánní dotazy. Aby se tomuto problému předešlo, musí být systémy pečlivě nastaveny. Aby se tomuto problému předešlo, musí být systémy pečlivě nastaveny; mnoho systémů používá protikolizní protokol (singulační protokol). Protikolizní protokoly umožňují tagům střídat se při přenosu do čtečky.

Ke kolizi tagů dochází, když je na malé ploše přítomno mnoho tagů; ale protože doba čtení je velmi rychlá, je pro dodavatele snazší vyvíjet systémy, které zajišťují, že tagy reagují jeden po druhém.

Krok 2: SPI se schématem zapojení

Atmega328 má vestavěný SPI používaný ke komunikaci se zařízeními podporujícími SPI, jako jsou ADC, EEPROM atd.

Komunikace SPI

Serial Peripheral Interface (SPI) je protokol pro připojení sběrnicového rozhraní původně spuštěný společností Motorola Corp. Ke komunikaci využívá čtyři piny.

- SDI (vstup sériových dat)

- SDO (výstup sériových dat),

- SCLK (sériové hodiny)

- CS (Chip Select)

Má dva piny pro přenos dat nazývané SDI (Serial Data Input) a SDO (Serial Data Output). Pin SCLK (Serial -Clock) se používá k synchronizaci přenosu dat a Master poskytuje tyto hodiny. Pin CS (Chip Select) používá master k výběru podřízeného zařízení.

Zařízení SPI mají 8bitové posuvné registry pro odesílání a přijímání dat. Kdykoli master potřebuje odeslat data, umístí data do posuvného registru a vygeneruje požadované hodiny. Kdykoli chce master číst data, slave umístí data do posuvného registru a master vygeneruje požadované hodiny. Všimněte si toho, že SPI je plně duplexní komunikační protokol, tj. Data na hlavních a podřízených posuvných registrech se zaměňují současně.

ATmega32 má vestavěný modul SPI. Může fungovat jako hlavní a podřízené zařízení SPI.

Komunikační piny SPI v AVR ATmega jsou:

- MISO (Master In Slave Out) = Master přijímá data a slave přenáší data přes tento pin.

- MOSI (Master Out Slave In) = Master vysílá data a slave přijímá data přes tento pin.

- SCK (Shift Clock) = Master generuje tyto hodiny pro komunikaci, kterou používá podřízené zařízení. Sériové hodiny může iniciovat pouze master.

- SS (Slave Select) = Master může vybrat slave přes tento pin.

ATmega32 Rgisters používané ke konfiguraci SPI komunikace:

- SPI kontrolní registr,

- Stavový registr SPI a

- Datový registr SPI.

SPCR: SPI Control Register

Bit 7 - (SPIE): SPI Interrupt Enable bit

1 = Povolit přerušení SPI. 0 = Zakázat přerušení SPI. Bit 6 - (SPE): SPI Povolit bit 1 = Povolit SPI. 0 = Zakázat SPI. Bit 5 - (DORD): Bit 1 pořadí dat = LSB vyslaný jako první. 0 = MSB vyslané jako první. Bit 4 - (MSTR): Master/Slave Vyberte bit 1 = režim Master. 0 = Slave režim. Bit 3 - (CPOL): Vyberte polaritu hodin. 1 = Hodiny začínají od logické jedničky. 0 = Hodiny začínají od logické nuly. Bit 2 - (CPHA): Clock Phase Select bit. 1 = Ukázka dat na zadní hraně hodin. 0 = Ukázka dat na náběžné hraně hodin. Bit 1: 0 - (SPR1): SPR0 Hodinová frekvence SPI Vyberte bity

SPSR: Register stavu SPI

Bit 7 - SPIF: Bit příznaku přerušení SPI

Tento příznak se nastaví po dokončení sériového přenosu. Nastavte také, když je v režimu Master nízký pin SS. Může generovat přerušení, pokud je povolen bit SPIE ve SPCR a globální přerušení. Bit 6 - WCOL: Bit příznaku kolize zápisu Tento bit se nastaví, když během předchozího přenosu dat dojde k zápisu datového registru SPI. Bit 5: 1 - Vyhrazené bity Bit 0 - SPI2X: Dvojitý bit SPI Speed Při nastavení se rychlost SPI (frekvence SCK) zdvojnásobí.

SPDR:

Bit 7: 0- Datový registr SPI slouží k přenosu dat mezi registračním souborem a posuvným registrem SPI.

Zápis do SPDR zahájí přenos dat.

Hlavní režim:

Master zapisuje datový bajt do SPDR, zápis do SPDR spouští přenos dat. 8bitová data se začnou přesouvat směrem k slave a po úplném posunu bajtů se generátor hodin SPI zastaví a nastaví se bit SPIF.

Režim Slave:

Rozhraní Slave SPI zůstává v režimu spánku tak dlouho, dokud je PIN pin udržován vysoko masterem. Aktivuje se pouze tehdy, když se pin SS sníží na minimum, a spustí požadovaná data posunutá s příchozími hodinami SCK z masteru. A nastavte SPIF po úplném posunutí bajtu.

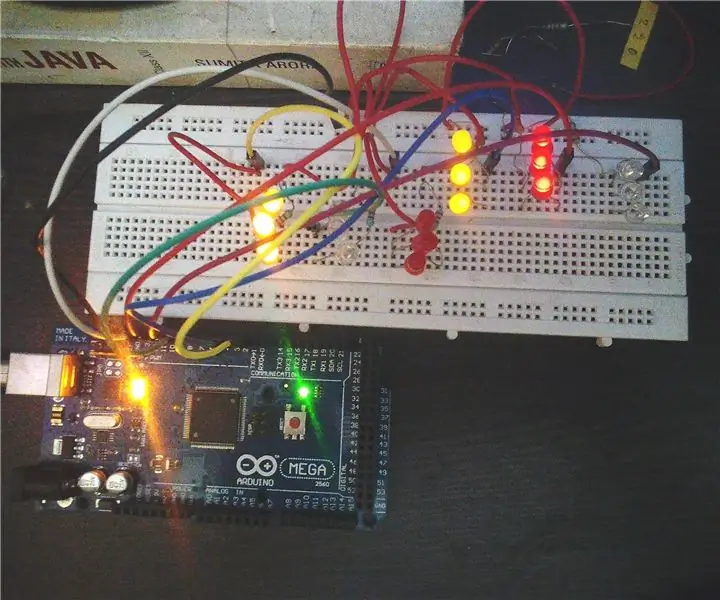

Krok 3: Kódování a implementace

Jako schéma zapojení funguje dobře. Připojte prosím jako schéma.

Kódy jsou testovány v mém počítači.

Všechny tyto kódy jsou extrahovány z internetu po dlouhém zkoumání.

Je hektické najít správný kód pro váš modul a samozřejmě..

Měl jsem stejné problémy s připojením a spuštěním.

Po 2 týdnech testování mnoha sad programů jsem zjistil, že tato sada kódů je správná.

Modul Arduino Nano 3.0 s USB-Serial-TTL CH340G. & ovladač je (CH341SER.zip) připojen k tomuto projektu.

Jedná se o perfektní sadu programů pro implementaci tohoto projektu.

„SPI.h“je z výchozí knihovny (softwaru) Arduina.

Knihovna „MFRC“je dodávána se skutečným kódováním Arduino Nano…

Doufám, že se vám bude líbit

Krok 4: Výsledky a závěry

Výsledky jsou zobrazeny v Arduino Serial-Monitor, který je schopen číst a zapisovat sériová data (z PC). Dokonce i vy můžete použít Putty/Hyperterminal atd. Také nastavením bitových sazeb, start a stop bitů.

Použitý software:

- Arduino 1.0.5-r2

- CH341SER.zip pro FTDI (čip CH340G)

- Tmel/Hyperterminal lze použít i pro sériovou komunikaci přes PC

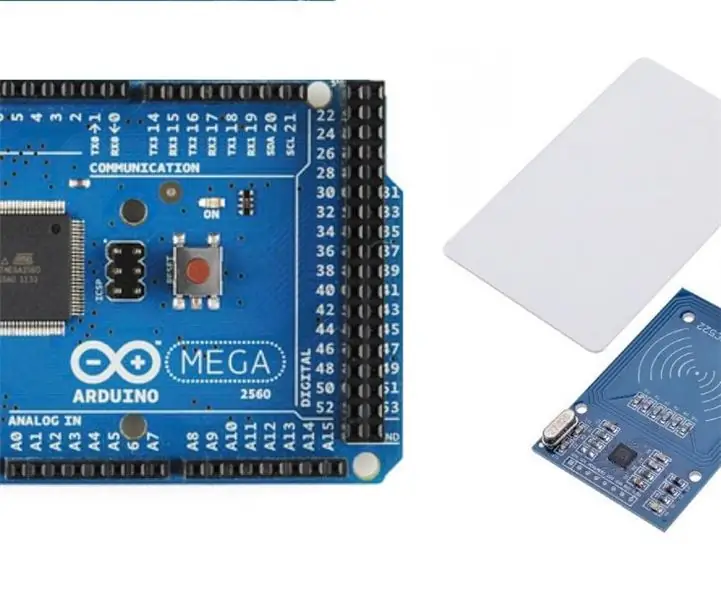

Použitý hardware

- Modul MFRC522+ SmartTag+ KeyChain - z „ebay.in“

- ARduino Nano 3.0 - z „ebay.in“

Doporučuje:

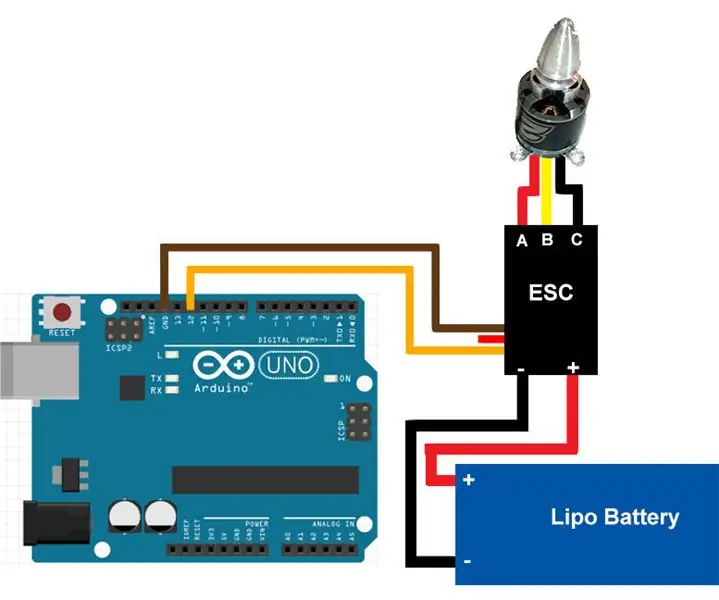

Propojení střídavého stejnosměrného motoru (BLDC) s Arduino: 4 kroky (s obrázky)

Interfacing Brushless DC Motor (BLDC) With Arduino: This is a tutorial about how to interface and run a Brushless DC motor using Arduino. Pokud máte nějaké dotazy nebo připomínky, odpovězte prosím v komentářích nebo e -mailem na adresu rautmithil [zavináč] gmail [tečka] com. Můžete mě také kontaktovat na twitteru @mithilraut. Chcete -li

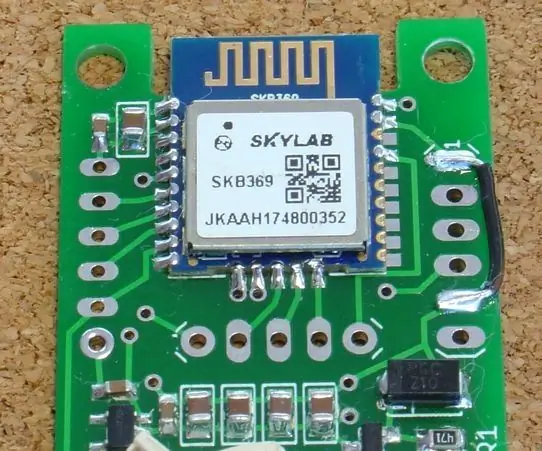

Snadné BLE s velmi nízkým výkonem v Arduino Část 3 - Výměna Nano V2 - Rev 3: 7 kroků (s obrázky)

Snadný velmi nízký výkon BLE v Arduinu Část 3 - Výměna Nano V2 - Rev 3: Aktualizace: 7. dubna 2019 - Rev 3 lp_BLE_TempHumidity, přidává grafy data/času pomocí pfodApp V3.0.362+a automatické škrcení při odesílání dat Aktualizace: 24. března 2019 - Rev 2 of lp_BLE_TempHumidity, přidává další možnosti vykreslování a i2c_ClearBus, přidává GT832E

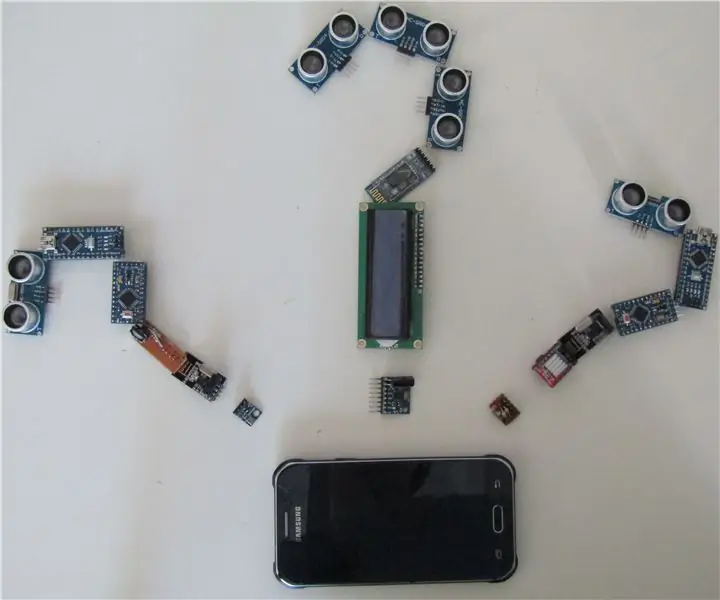

Propojení jakéhokoli Arduina s mobilním telefonem: 6 kroků (s obrázky)

Propojení jakéhokoli Arduina s mobilním telefonem: Při používání Arduina může být docela nepříjemné, že ho nebudete moci používat jen proto, že nemáte k dispozici počítač. Možná, že Windows nebo Mac OS nejsou kompatibilní, nemáte vůbec žádný počítač nebo jen chcete větší svobodu pro

DIY MusiLED, hudební synchronizované LED diody s aplikací Windows a Linux na jedno kliknutí (32bitová a 64bitová). Snadné obnovení, snadné použití, snadné přenesení: 3 kroky

DIY MusiLED, synchronizované LED diody hudby s aplikací Windows a Linux jediným kliknutím (32bitová a 64bitová). Snadno se obnovuje, snadno se používá a snadno se přenáší: Tento projekt vám pomůže připojit 18 LED diod (6 červených + 6 modrých + 6 žlutých) k desce Arduino a analyzovat signály zvukové karty vašeho počítače v reálném čase a přenášet je do LED diody je rozsvítí podle efektů rytmu (Snare, High Hat, Kick)

Propojení RFID-RC522 s Arduino MEGA a jednoduchá skica: 4 kroky

Propojení RFID-RC522 s Arduino MEGA Jednoduchá skica: V tomto tutoriálu vám pomůžu s propojením RFID-RC522 s Arduino Mega 2560 se čtením RFID a zobrazením dat na sériovém monitoru. takže ho můžete sami rozšířit Potřebujete: Arduino Mega nebo Arduino Uno